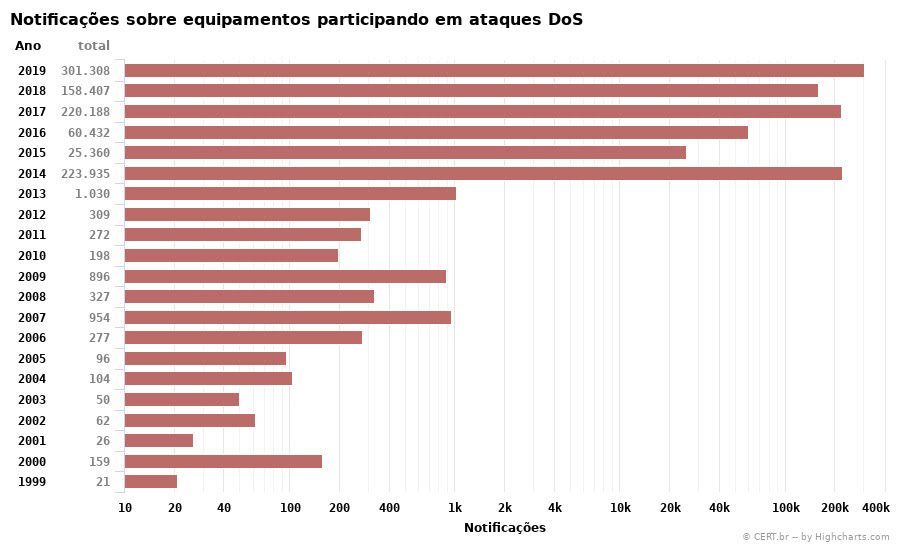

O Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil (CERT.br), do Núcleo de Informação e Coordenação do Ponto BR (NIC.br), recebeu 875,3 mil notificações de incidentes de segurança, número 29% maior que o total de 2018. Além do crescimento do total de incidentes, que são reportados voluntariamente por usuários de Internet, o CERT.br recebeu 301,3 mil notificações sobre computadores que participaram de ataques de negação de serviço (em inglês, Denial of Service – DoS). O número é o maior da série histórica, sendo 90% maior que em 2018.

O Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil (CERT.br), do Núcleo de Informação e Coordenação do Ponto BR (NIC.br), recebeu 875,3 mil notificações de incidentes de segurança, número 29% maior que o total de 2018. Além do crescimento do total de incidentes, que são reportados voluntariamente por usuários de Internet, o CERT.br recebeu 301,3 mil notificações sobre computadores que participaram de ataques de negação de serviço (em inglês, Denial of Service – DoS). O número é o maior da série histórica, sendo 90% maior que em 2018.

“O número de DDoS tem crescido, em grande parte, pela facilidade que os atacantes têm de realizar esse tipo de ação. Vulnerabilidades no software embarcado e nas configurações padrão de modems e roteadores Wi-Fi permitem que esses equipamentos sejam alvo de uma variedade de abusos, até o completo comprometimento por malware“, explica Cristine Hoepers, gerente do CERT.br.

Requisitos Mínimos de Segurança para Aquisição de Equipamentos para Conexão de Assinante (CPE) são descritos em documento c, disponível no endereço: http://www.m3aawg.org/sites/default/files/lac-bcop-1-m3aawg-v1-portuguese-final.pdf.A negação de serviço é uma técnica em que um atacante utiliza um equipamento conectado à rede para tirar de operação um serviço, um computador ou uma rede conectada à Internet. Quando um conjunto de equipamentos é utilizado no ataque, recebe o nome de Ataque Distribuído de Negação de Serviço (em inglês, Distributed Denial of Service – DDoS).

Em 2019, o maior número de notificações de DDoS foi de ataques do tipo UDP flood gerados por botnets (redes formadas por centenas ou milhares de computadores infectados com bots) de IoT (do inglês, Internet of Things). Botnets como Mirai e Bashlite, que infectam tanto dispositivos como DVRs, quanto roteadores de banda larga, foram responsáveis pela maior parte dos ataques notificados.

Incidentes

De acordo com os incidentes de segurança reportados ao CERT.br em 2019, 26% dos casos de ataque DoS envolveram protocolos de rede que podem ser utilizados como amplificadores, tais como: CHARGEN (19/UDP), DNS (53/UDP), NTP (123/UDP), SNMP (161/UDP), LDAP (389/TCP) e SSDP (1900/UDP). Em 2018, os casos notificados que envolviam estes protocolos eram maioria e correspondiam a mais de 70%.

Além da queda em incidentes reportados envolvendo estes protocolos, outras estatísticas mantida pelo CERT.br – de notificações enviadas aos sistemas autônomos cujas redes possuem sistemas mal configurados, que podem ser abusados por atacantes para amplificar tráfego – também apontam diminuição dos casos de IPs permitindo amplificação. “De julho de 2018 até dezembro de 2019, o número de IPs permitindo amplificação alocados no Brasil reduziu cerca de 60%. Essa diminuição está ligada ao Programa por uma Internet mais S egura , mantido pelo CGI.br e NIC.br, que tem contribuído de forma significativa para conscientizar operadoras e provedores de Internet sobre boas práticas de infraestrutura de rede”, destaca Hoepers.

De forma complementar, as estatísticas também mantidas pelo CERT.br de ataques contra honeypots – sensores distribuídos no espaço de endereços IP da Internet no Brasil, que ampliam a capacidade de detecção de incidentes e correlação de eventos – apontam a continuidade das varreduras à procura de serviços passíveis de serem abusados para amplificação de tráfego. “É importante destacar que os dados dos honeypots mostram que a busca por amplificadores continua igual, o que sugere que a redução deste tipo de abuso no Brasil esteja sim relacionada com a melhora do ecossistema”, reforça Cristine.

Para ter acesso aos gráficos e dados estatísticos completos do CERT.br do ano de 2019 e períodos anteriores, visite: http://www.cert.br/stats/. Conheça também o Portal de Boas Práticas para a Internet no Brasil , a Cartilha de Segurança para Internet e o glossário .(Com assessoria de imprensa)